各大浏览器均可在控制台里面解码JS的jother,另外,别忘记题目提示

题目描述

解题链接:http://123.206.87.240:8002/web5/

解题思路

打开链接后,得到一个对话框

随便输

没啥可用的东西,查看源码,得到超长编码,由于编码太长,这里我就不把它粘贴出来了,这是JS的jother编码,大多数浏览器的控制台都能直接解析它,只需要将编码复制到Console中,敲Enter即可

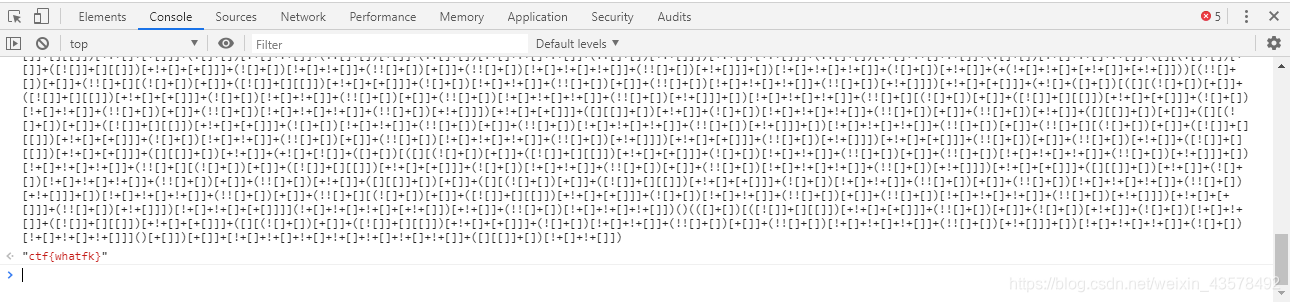

例如:Chrome浏览器

Firefox浏览器

得到的flag提交以下发现并不对

看一下题目描述,发现提示字母大写。。。

再提交一次CTF{WHATFK}

那这个就是flag啦,恭喜。